2条回答

回复

已采纳

回复

Bad_Dream:

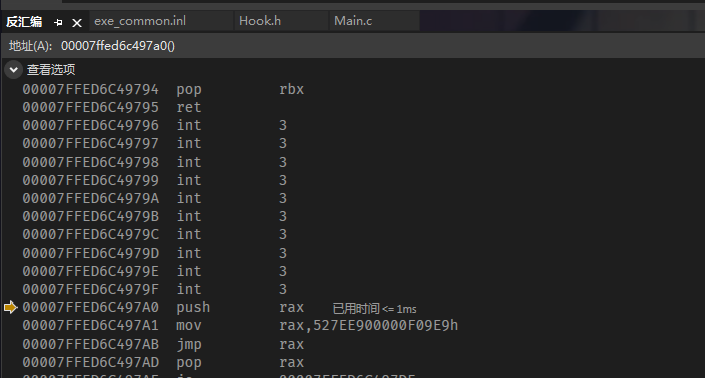

x64有这种方法的 我接触到的一种改变寄存器的是 mov rax,xx xx xx xx xx xx jmp rax

回复

2022-11-6

回答

采纳榜

21

10

10

4

2

2

2

2

1

1

1

1

1

1

1

1

1

1

1

1